2019������Փ���c���vӍ�ؑ�����ʵ� �ٮaƷBUG

������Փ���c������x

����,����������оW���س�,QQ���͑��˴��ڐ���bug,�ڌ�Ԓ�����ڲ˵��������ݔ���̖�ټ��κα���,��ֱ�����ɸ��N������Ŀ���KԒ������

������Փ���c����ģ�M�A�y�}��Ԕ������

������ģ�M�A�y�}��

�������l����׃���R�˵Ĵ�Ԓ��ʲôԭ����?Ո���vӍ���ڴ˵Ļؑ�����ՄՄ��Ŀ���?��

�����оW�ѱ��ϰ����֙CQQ�д��ڡ�����ʵ�����ֻҪݔ��˵����������������g�ټ�һ�������Ӣ�ķ�̖���l��ȥ�Ժ�͕�׃���R�˵�Ԓ��

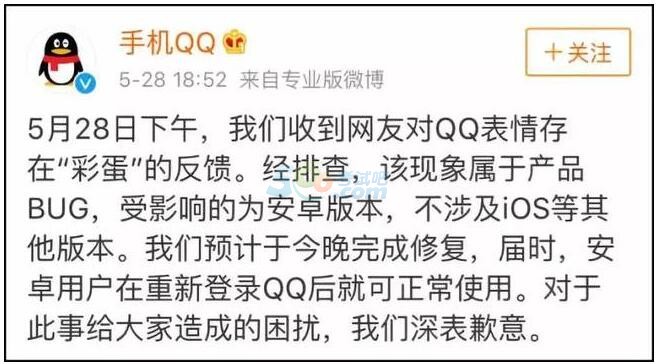

�����֙CQQ�F������������ؑ�����ʾ��ԓ�F����ڮaƷBUG��������Ӱ푵�ֻ�а��汾���AӋ�ڽ�������ޏ͡�����

�����֙CQQ�����ؑ����ʵ������}

�������¼�ʼĩ��

����1��9�գ��vӍ�Ź���̖�l�����·Q���vӍ��ȫ���䌍����c֪������404����ң��������_�ļ��g�о��ɹ��l�����ϣ���ʽ������¶�������{ģ�͡����ÿ�¡����

�����vӍ��ȫ���䌍���ؓ؟���ڕD��ʾ��ԓ����ģ�ͻ����Ƅӑ��õ�һЩ�����OӋ���c���µģ����Ԏ������Ƅӑ��ö��m��ԓ����ģ�͡�

�������䌍�����ijAPP����չʾ�ˡ����ÿ�¡��������Ч���������������°�8.1.0���֙C�ϣ�������������©�����������ߡ����Ñ��l��һ�l��������朽ӵ��֙C���ţ��Ñ�һ���c�������~��һ��犾ͱ�����¡�����������ߡ����֙C�У�Ȼ�����ߡ��Ϳ�������鿴�Ñ���Ϣ������ֱ�Ӳ���ԓ���á�

�����vӍ����l������Ϣ�Q�����^�yԇ�������ÿ�¡����������Ƅӑ��ö���Ч����200���Ƅӑ����аl�F27������©�����������^10%�����䌍��Ҵ˴ΰl�F��©�������漰���Ȱ������Ј�ʮ��֮һ��APP����֧�������I��ô�ȶ�������APP������©��������ԓ©����Ӱ푇������а��Ñ���

�����ڕD��B�������䰲ȫ�о��F��о��^���У��l�F���ڬF���֙C����ϵ�y���팦©�����������^�������ʩ������һЩ��ȫ���}������APP�S�̺��֙C�S�̺��ԡ���ֻҪ���@Щò�����{����İ�ȫ���}�M�нM�ϣ��Ϳ��Ԍ��F�����ÿ�¡��������

�����vӍ����Q���ڰl�F�@Щ©�����vӍ��ȫ���䌍���ͨ�^CNCERT(���һ��W��������)��S��ͨ�������P��Ϣ�����o�����ޏͷ�����Ŀǰ֧�������I��ô������APP�������ޏ���ԓ©��(�Ñ������������°汾)��

���ՆT�f�}�����d�� ����"�f�}�칫�ՆT��ԇ"

�������P���]��

����2019������Փָ�������Č����߷ּ���

����2019������Փ�俼���w�{�������h�}���}����

����2019�����Мy���ɣ����ģ�K�r�g����

����2019�����Мy���ɣ��ļ���������

����2019�����Мy���ɣ������Ͳ�����x����

����2019�����Мy�俼����������������֮�俼���c

��2019������Փ�������ɣ��r�gʽ�_�^���� (2018-11-07 14:02:26)

��2019������Փ���ģ����ʷ�ؚƪ������ (2018-11-07 13:56:10)

��2019������Փ���ģ����ʷ�ؚƪ��һ�� (2018-11-07 13:54:27)

��2019������Փ���c����f�jᄹ��Yñ �����~���Pע (2018-11-07 9:39:43)

��2019�����Мy���ɣ��Y�Ϸ����߷��E�[ (2018-11-07 10:31:44)

�����M���} ��ģ��ԇ�}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

�����ęn | ���h�Y�� | ���h��Ո�� | ���h־Ը�� | �����Ԃ� | �D����Ո�� | ˼��R�� | ���˺��v | ���vģ�� | ���v���� | ����Ӌ�� | �������Y | �����u�y

�����u�y | �罻�u�y | �I�u�y | �\���u�y | ��� | ������� | �������Y | ������` | �ĵ��w�� | ����� | �{���� | �o���

�����ĕ� | ��ͬ���� | ���v���� | ����>>

Ӣ�Z�W�� | �����Z | ��x���� | ���g�Ļ� | ȤζӢ�Z | �W������ | Ӣ�Ľ������ | ÿ���n�� | ����Ӣ�Z | �ك�Ӣ�Z | ӰҕӢ�Z | Ӣ�ĸ��� | ����>>

������ȫ | ���� | С�W | ���� | ���� | Ԓ�}���� | ���� | ������ Ȥζ���� | �w������ | ӛ���� | �hՓ�� �f���� | ������ | �x��� | �����ز� | ���Ծ���

�������� | �������� | Ԋ�~�p�� | ���Z֪�R | ���� | ����ָ�� | �����c�u | �����p�� | �������A | Ԓ�}�ݾ� | ���Ľ̌W | ����>>